Muchos sois los clientes que en los últimos días nos habéis llamado al Servicio Técnico de Depau preguntando ¿Cómo podemos protegernos de WannaCry?. Y la respuesta siempre hemos intentado que fuera la más completa y actualizada posible. De ahí que incluyamos esta entrada en nuestro blog, en la que explicaremos qué es, cómo se propaga y cómo protegernos de WannaCry o WannaCrypt (Wanna Decryptor), que es como realmente se llama.

¿Qué es WannaCrypt?

WannaCrypt es un Malware de tipo Ransomware que se propaga a través de internet y que cuya funcionalidad consiste en la encriptación de los datos del equipo infectado y la petición de un rescate para poder desencriptarlos.

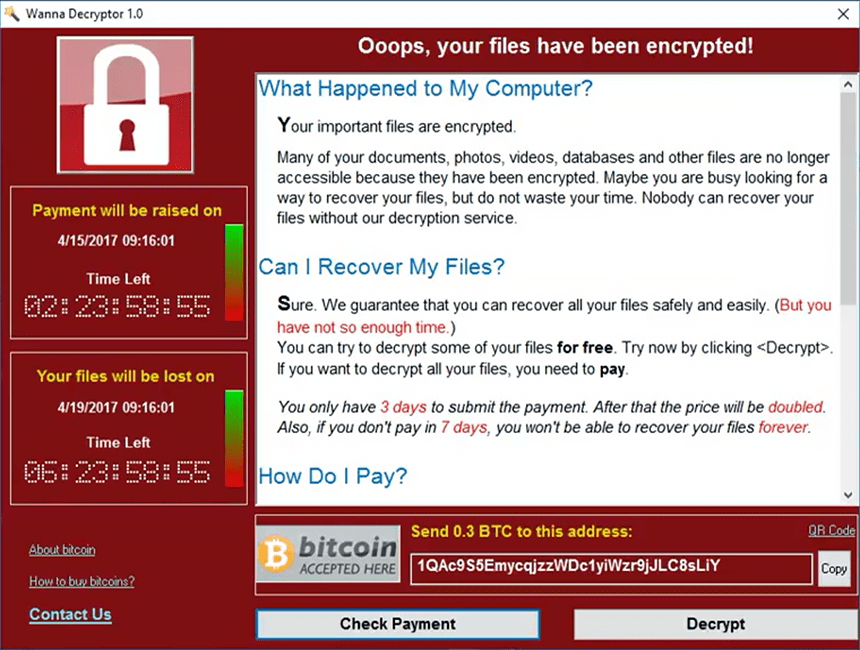

Como todo Ransomware, su principal punto de entrada inicial en las empresas suele ser a través del correo electrónico, en el cual hay un archivo .zip que ejecuta un script y comienza con la encriptación de los archivos y lanza una ventana de aviso del rescate como esta:

Por lo tanto, nuestra primera recomendación es la de no ejecutar todo archivo que nos llegue por correo. Hay que ir con cuidado con lo que se abre y sobre todo, hacer caso de las recomendaciones de los antivirus cuando te advierten de no abrir un archivo que parece sospechoso.

La característica principal de WannaCrypt es su método de replicación una vez consigue una primera infección. Este método consiste en el aprovechamiento de un fallo de seguridad en uno de los protocolos de intercambio de ficheros que incluye Windows, que es SMBv1. Es un protocolo bastante antiguo, data de los años 80, pero aun sigue siendo muy usado en el sistema de intercambio de ficheros en redes locales, y de eso se aprovecha WannaCrypt para infectar redes completas.

Microsoft ya advirtió de este fallo en su protocolo SMB en Marzo de este año a través del boletín MS17-010 y sacó paquetes de actualización para todos los sistemas para los que aun dan soporte a través de Windows Update.

¿Por qué WannaCrypt ha sido tan catastrófico?

Esa es una de las preguntas que más se ha formulado, y la respuesta es bastante sencilla si nos paramos a pensarla. Lo vemos con un ejemplo.

De sobra es conocida una de las máximas de la informática: «Si funciona, no lo toques» y aunque parezca en broma, tenemos que ponernos en el lugar de grandes empresas que han invertido millones de euros o dolares en un sistema informático que se implantó con un determinado sistema operativo. Ahora llega un nuevo sistema operativo que no es del todo compatible con su programa, por lo que hay que invertir muchas horas de programación en su modificación. Además, actualizar todos los equipos que usen ese software al nuevo sistema operativo cuesta mucho dinero en licencias nuevas cuando ya se tienen unas que funcionan sin problema. ¿Cuál es la decisión rápida? Evidentemente, se mantiene el sistema que ya existía y ya se irá actualizando tanto el software como los terminales nuevos, según vaya siendo necesario.

El problema de este tipo de decisiones llega cuando, Microsoft dice que ya no da soporte a la versión de sistema operativo que tienen gran parte de tus máquinas por considerarlo obsoleto. La empresa continúa teniendo su sistema que funciona perfectamente, pero ya no se reciben actualizaciones de seguridad y todos los nuevos agujeros de seguridad que se descubren, no son tapados.

Todos esos agujeros de seguridad son los que aprovechan este tipo de virus para difundir el caos. En este caso como ya comentaba más arriba, el protocolo de intercambio de ficheros SMB.

Ejemplo

Es un ejemplo algo simplón, pero pensad en cuantas veces habéis visto un cajero fuera de servicio con la ventanita de login de Windows XP o incluso Windows 98. En cuantas mesas os habéis sentado delante de un funcionario que tenía XP en el antiquísimo PC que usa para hacerte los tramites. Los ordenadores de los médicos que nos atienden en nuestro sistema sanitario.

En Depau, aún siguen llegando profesionales consultándonos si tenemos portátiles con puerto serie y con compatibilidad con XP (descarga de drivers) porque algún cliente necesita ese sistema para hacer funcionar una determinada máquina que obtiene la carga de datos de esa forma.

Tampoco hay que olvidar que aunque una versión de sistema operativo reciba periódicamente actualizaciones de seguridad, si éstas no se aplican correctamente o simplemente se descargan, pero no se instalan por culpa de una mala gestión. El resultado es el mismo que tener un sistema obsoleto que no recibe actualizaciones.

Por tanto, imaginad los miles o millones de máquinas que aún están en XP, incluído el famoso XB embedded, o sistemas más modernos que no se actualizan, y tendréis la respuesta a por qué WannaCrypt se ha extendido tanto y tan rápido por máquinas de todo el mundo y sobre todo de grandes empresas.

¿Cómo me protejo de WannaCrypt?

A continuación os haremos algunas recomendaciones de seguridad mínima para protegerse de WannaCrypt. Es posible que alguna de ellas parezca simple e incluso obvia, pero por la experiencia, sabemos que en un alto porcentaje de ocurrencia, más de una de ellas no se cumple.

- Mantener el sistema operativo siempre totalmente actualizado con Windows Update. Sobre todo tener instalada la actualización critica de marzo MS17-010

- Instalar y tener actualizado un antivirus en los equipos. Microsoft recomienda mantener activo y totalmente actualizado Windows Defender.

- Si no son necesarios para el funcionamiento de nuestros sistemas, desactivar los siguientes puertos TCP 139, TCP 445, UDP 137, UDP 138

- Desactivar el protocolo SMBv1, pulsa aquí si quieres ver la guía de Microsoft para desactivarlo.

- Tener un sistema de backup para recuperar cualquier perdida de datos.

Finalmente, la recomendación más obvia, y que hemos repetido mucho en este artículo, es tener un sistema operativo que no esté «obsoleto». Pero si no queda más remedio, aun así tenemos una solución. Microsoft se ha dado cuenta de lo peligroso que es este agujero de seguridad y ha sacado parches para muchos de sus sistemas obsoletos a lo largo de esta semana. Aquí tenéis los enlaces para descargar el que os sea necesario.

1 Windows XP Windows XP 64bits Windows XP Embedded

Windows Vista Windows Vista 64bits